Container-Image-Mirroring: Abhängigkeiten von externen Registries eliminieren

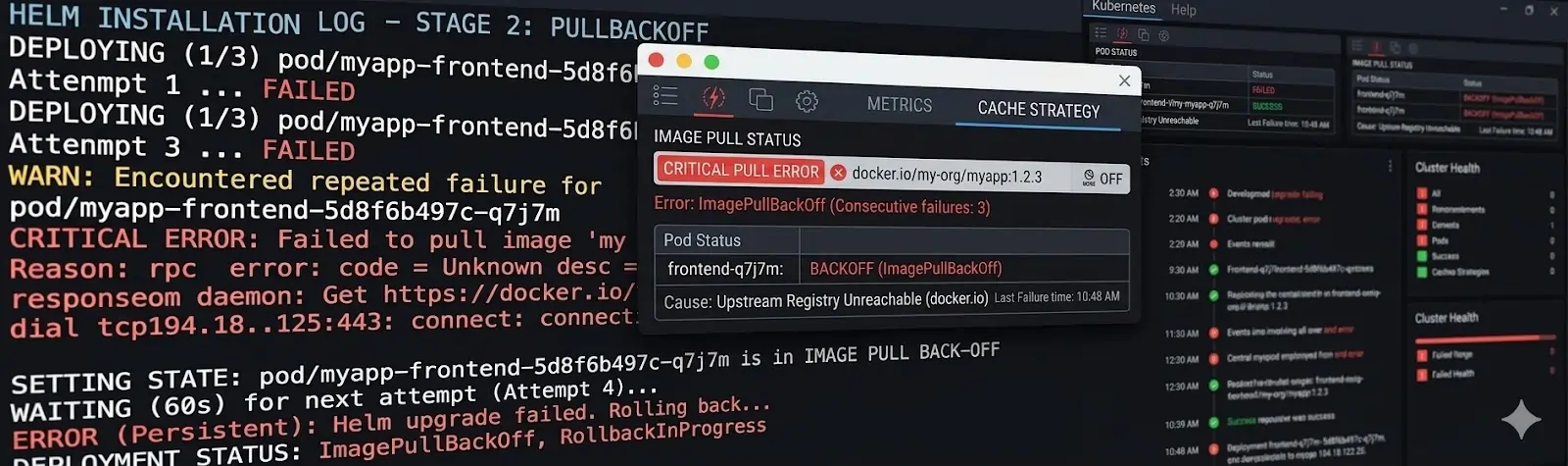

Sich in der Produktion auf öffentliche Registries zu verlassen, schafft fragile architektonische Engpässe. Hier erfahren Sie, warum lokales Image-Mirroring für die Stabilität von Unternehmens-Infrastrukturen unverzichtbar ist.

Die unsichtbare Fragilität von Standardeinstellungen

Seit Jahren ist Bitnami der Branchenstandard für Kubernetes-Charts. Befehle wie helm install bitnami/redis sind der „einfache Knopf“ für das Deployment von Infrastruktur. Diese Bequemlichkeit verbirgt jedoch einen gefährlichen architektonischen Fehler: den Verlust der operativen Souveränität.

Wenn Sie standardmäßige Upstream-Images verwenden, nutzen Sie nicht nur ein Werkzeug; Sie lagern einen kritischen Teil Ihrer Uptime an eine Drittpartei aus, die Sie nicht kontrollieren.

Die Kosten der Upstream-Volatilität

Die Technologielandschaft verändert sich. Akquisitionen – wie die Übernahme von VMware/Bitnami durch Broadcom – führen häufig zu geänderten Image-Pfaden, modifizierten Versionierungsschemata und migrierten Repositories.

In einer lokalen Entwicklungsumgebung ist ein fehlerhafter Image-Pfad ein 10-minütiges Ärgernis. In einer Produktions-CI/CD-Pipeline ist er ein Deployment-Blocker.

Das Versagen von implizitem Vertrauen

Moderne Infrastruktur muss unveränderlich (immutable) sein. Wenn Ihr Cluster während einer Lastspitze skalieren muss, aber die externe Registry an Ratenbegrenzungen (rate limits) stößt oder Ihren spezifischen Tag entfernt hat, versagt Ihr Auto-Scaler. Ihre interne Zuverlässigkeit sollte niemals die Geisel eines externen Dateipfads sein.

Die Lösung: Lokales Image-Mirroring

Um Ausfallsicherheit auf Produktionsniveau zu erreichen, müssen Unternehmen ihre Cluster vom öffentlichen Internet entkoppeln. Lokales Mirroring ist nicht nur ein Backup; es ist ein strategischer Puffer.

Warum Mirroring obligatorisch ist:

| Vorteil | Auswirkung |

|---|---|

| Souveräne Verfügbarkeit | Schützt vor Upstream-Ausfällen oder Löschungen. |

| Supply-Chain-Sicherheit | Ermöglicht automatisierte Schwachstellen-Scans, bevor Images den Knoten erreichen. |

| Deterministische Performance | Eliminiert öffentliches Rate-Limiting und reduziert Latenz. |

| Kostenkontrolle | Reduziert Egress-Gebühren drastisch durch Ziehen aus einem lokalen Cache. |

Engineering einer robusten Registry-Strategie

Wir empfehlen, eine interne Registry (wie Harbor) als Tier-0-Infrastrukturkomponente zu behandeln.

1. Pull-Through Caching

Konfigurieren Sie Ihre Registry so, dass sie Upstream-Quellen proxied. Dies stellt sicher, dass in dem Moment, in dem ein Image einmal gezogen wird, eine permanente, unveränderliche Kopie innerhalb Ihres Perimeters gespeichert wird.

2. Explizite Registry-Overrides

Verlassen Sie sich niemals auf die Standardwerte eines Charts. Verwenden Sie den Parameter global.imageRegistry in Ihrer values.yaml:

# Beispiel: Alle Bitnami-Images auf Ihr internes Harbor umleiten

global:

imageRegistry: registry.internal.company.com

imagePullSecrets:

- name: harbor-credentialsFazit: Übernehmen Sie wieder die Kontrolle

Infrastruktur-Unabhängigkeit ist das Markenzeichen einer reifen DevOps-Kultur. Durch das Spiegeln Ihrer Container-Images verwandeln Sie eine fragile externe Abhängigkeit in ein robustes, kontrolliertes Asset.

Warten Sie nicht auf den nächsten Registry-Ausfall, um festzustellen, dass Ihr Cluster feststeckt.